Fizyczne granice dla wirtualnych danych

17 października 2011, 17:31Naukowcom z Virginia Tech udało się opracować nowatorską technologię bezpieczeństwa, która określa dostęp do danych zamykając je w... fizycznych granicach. Pomysł polega na nadawaniu smartfonom uprawnień w zależności od tego, gdzie się znajdują. Poza wyznaczonym obszarem dane byłyby całkowicie usuwane

Zmarł Dennis Ritchie, współtwórca C i Uniksa

14 października 2011, 10:32W wieku 70 lat zmarł Dennis Ritchie, twórca języka C i współtwórca systemu Unix. O śmierci naukowca poinformowały Bell Labs, w których Ritchie pracował od lat 60. ubiegłego wieku.

Microsoft: luki zero-day nie stanowią większego zagrożenia

12 października 2011, 10:35Autorzy Microsoft Security Intelligence Report Volume 11 stwierdzają, że dziury typu zero-day, czyli luki, które przestępcy wykorzystują, a na które nie ma jeszcze łat, nie stanowią większego zagrożenia. W pierwszej połowie 2011 roku mniej niż 1% infekcji zostało dokonanych dzięki tego typu lukom.

Szuka min morskich i komórek nowotworów

10 października 2011, 11:23Oprogramowanie opracowane dzięki amerykańskiemu Biuru Badawczemu Marynarki Wojennej (Office of Naval Research, ONR), które ma służyć do odszukiwania min morskich, może pomóc lekarzom w identyfikowaniu i klasyfikowaniu komórek powiązanych z nowotworami.

Kindle Fire popularniejszy niż iPad?

4 października 2011, 16:02Jak wynika z doniesień medialnych, tablet Kindle Fire może okazać się wielkim przebojem. Co prawda Amazon nie zdradza liczby zamówionych urządzeń, jednak w sieci ukazał się zrzut ekranowy pochodzący jakoby z systemu Alaska (Availability Lookup and SKU Aggregator)

"Tylne drzwi" w smartfonach HTC

3 października 2011, 10:21W niektórych modelach telefonów HTC z systemem Android znajdują się „tylne drzwi", które mogą posłużyć do kradzieży danych użytkownika. Problem dotyczy tych urządzeń, w których zastosowano program do logowania produkcji HTC.

Zaawansowana technika SB

22 września 2011, 11:30Niedawno informowaliśmy o wystawie, na której ujawniono niezwykle zaawansowane technicznie amerykańskie satelity szpiegowskie. Jednak, jak się okazuje, także w Polsce stosowano bardzo zaawansowane technologie. IPN opublikował właśnie dwustustronicowy album pt. Szpiegowski arsenał bezpieki. Obserwacja, technika operacyjna, kontrola korespondencji jako środki pracy Służby Bezpieczeństwa

Dzięki Facebookowi istnieje ponad 100 000 miejsc pracy

20 września 2011, 11:23Istnienie Facebooka przyczyniło się do utworzenia 182 000 nowych miejsc pracy, a to oznacza miliardy dolarów zarobione przez pracowników i ich firmy

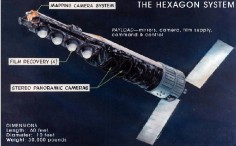

Supertajne satelity szpiegowskie na wystawie

19 września 2011, 12:35Amerykańskie Narodowe Biuro Rekonesansu (NRO) pokazało dwa z trzech swoich najbardziej tajnych systemów satelitów wywiadowczych z okresu zimnej wojny. Urządzenia wystawiono w znajdującym się na terenie Dulles Airport Udvar-Hazy Center, które należy do Smithsonian National Air and Space Museum

Kolejne dziury w systemach SCADA

16 września 2011, 16:34Znany włoski specjalista ds. bezpieczeństwa, Luigi Auriemma, znalazł 14 nowych dziur w systemach SCADA. Podatne na ataki są produkty Beckhoffa, MeasureSoftu, Rockwella, Carela, Progei, AzeoTecha oraz Cogenta.